在業務系統需求規劃過程中,通常對於諸如組織機構、用戶和角色等這種基礎功能,通常是將這部分功能規劃到通用子域中,這也說明了,對於這部分功能來講,是系統的基石,整個業務體系是建立於這部分基石之上的,當然,還有諸如多語言、設置管理、認證和授權等。對於這部分功能,ABP中存在這些概念,並且通過Module Zero模塊完成了這些概念。

一、角色訪問控制之RBAC

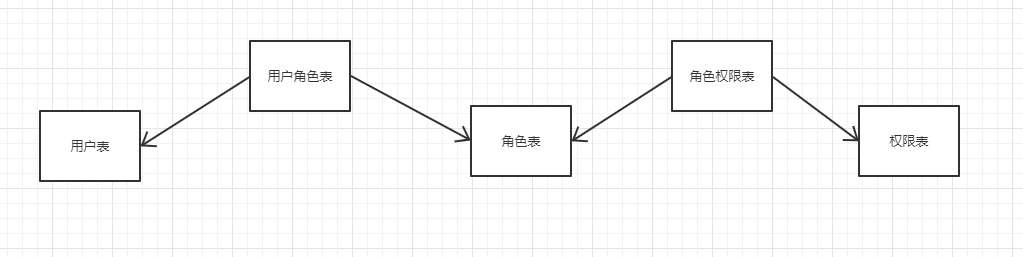

RBAC:Role Based Access Control,基於角色的訪問控制,這在目前大多數軟件中來講已經算得上是普遍應用了,最常見的結構如下,結構簡單,設計思路清晰。

但是也存在其它升級版的設計,諸如用戶權限表、角色組、用戶組的概念等,具體分類有RBAC0、RBAC1、RBAC2等,後者功能越來越強大,也越來越複雜。

- RBAC0:是RBAC的核心思想。

- RBAC1:是把RBAC的角色分層模型。

- RBAC2:增加了RBAC的約束模型。

- RBAC3:整合RBAC2 + RBAC1。

二、ABP中的RBAC

在Abp中,已經集成了這些概念,並在ModuleZero模塊中實現了這些概念,基於IdentityServer4的ModuleZero模塊完成了封裝。對於我們大多數以業務為中心的開發人員來講,不應該又去造一個輪子,而是應該開好這輛車。首先看下Abp中的RBAC模型

在這其中權限表中記錄了用戶與權限,角色與權限兩部分。對於權限通常指的是功能權限和數據權限兩部分,一般來講,大多指的是功能權限,這種通過角色與權限進行管理即可,如還有用戶部分的功能區分,則可以再使用上用戶與權限,而對於數據權限,可以利用用戶與權限部分,個人用的比較少,但是,可以想象到這麼一個場景,針對於一家門店內的多個店長,角色相同即相應的權限相同,但各自關心的數據來源不同,關心東部、南部等數據,而不關心西部、北部數據,因此可以在數據層面進行劃分,比如設置數據來源,東南西北,對於數據來源進行權限關聯,這樣一來用戶本身如果擁有東部數據權限,則只能看到東部數據。

1、權限聲明及應用

在Abp中,需要首先在Core層/Authorization/PermissionNames.cs中聲明權限,Abp權限部分設計原則是:先聲明再使用。

/// <summary>

/// 權限命名

/// </summary>

public static class PermissionNames

{

#region 頂級權限

public const string Pages = "Pages";

#endregion

#region 基礎支撐平台

public const string Pages_Frame = "Pages.Frame";

#region 租戶管理

public const string Pages_Frame_Tenants = "Pages.Frame.Tenants";

#endregion

#region 組織機構

public const string Pages_Frame_OrganizationUnits = "Pages.Frame.OrganizationUnits";

public const string Pages_Frame_OrganizationUnits_Create = "Pages.Frame.OrganizationUnits.Create";

public const string Pages_Frame_OrganizationUnits_Update = "Pages.Frame.OrganizationUnits.Update";

public const string Pages_Frame_OrganizationUnits_Delete = "Pages.Frame.OrganizationUnits.Delete";

#endregion

#region 用戶管理

public const string Pages_Frame_Users = "Pages.Frame.Users";

public const string Pages_Frame_Users_Create = "Pages.Frame.Users.Create";

public const string Pages_Frame_Users_Update = "Pages.Frame.Users.Update";

public const string Pages_Frame_Users_Delete = "Pages.Frame.Users.Delete";

public const string Pages_Frame_Users_ResetPassword = "Pages.Frame.Users.ResetPassword";

#endregion

#region 角色管理

public const string Pages_Frame_Roles = "Pages.Roles";

public const string Pages_Frame_Roles_Create = "Pages.Frame.Roles.Create";

public const string Pages_Frame_Roles_Update = "Pages.Frame.Roles.Update";

public const string Pages_Frame_Roles_Delete = "Pages.Frame.Roles.Delete";

#endregion

}

然後在Core層/Authorization/XXXAuthorizationProvider.cs中設置具體權限,在此處設置權限時,可以根據權限設計時候的職責劃分,比如如果僅僅是多租戶需要這部分,那便設置權限範圍為多租戶即可。

public class SurroundAuthorizationProvider : AuthorizationProvider

{

public override void SetPermissions(IPermissionDefinitionContext context)

{

#region 頂級權限

var pages = context.CreatePermission(PermissionNames.Pages, L("Pages"));

#endregion

#region 基礎支撐平台

var frame = pages.CreateChildPermission(PermissionNames.Pages_Frame, L("Frame"));

#region 租戶管理

frame.CreateChildPermission(PermissionNames.Pages_Frame_Tenants, L("Tenants"), multiTenancySides: MultiTenancySides.Host);

#endregion

#region 組織機構

var organizationUnits = frame.CreateChildPermission(PermissionNames.Pages_Frame_OrganizationUnits, L("OrganizationUnits"));

organizationUnits.CreateChildPermission(PermissionNames.Pages_Frame_OrganizationUnits_Create, L("CreateOrganizationUnit"));

organizationUnits.CreateChildPermission(PermissionNames.Pages_Frame_OrganizationUnits_Update, L("EditOrganizationUnit"));

organizationUnits.CreateChildPermission(PermissionNames.Pages_Frame_OrganizationUnits_Delete, L("DeleteOrganizationUnit"));

#endregion

#region 用戶管理

var users = frame.CreateChildPermission(PermissionNames.Pages_Frame_Users, L("Users"));

users.CreateChildPermission(PermissionNames.Pages_Frame_Users_Create, L("CreateUser"));

users.CreateChildPermission(PermissionNames.Pages_Frame_Users_Update, L("UpdateUser"));

users.CreateChildPermission(PermissionNames.Pages_Frame_Users_Delete, L("DeleteUser"));

users.CreateChildPermission(PermissionNames.Pages_Frame_Users_ResetPassword, L("ResetPassword"));

#endregion

#region 角色管理

var roles = frame.CreateChildPermission(PermissionNames.Pages_Frame_Roles, L("Roles"));

roles.CreateChildPermission(PermissionNames.Pages_Frame_Roles_Create, L("CreateRole"));

roles.CreateChildPermission(PermissionNames.Pages_Frame_Roles_Update, L("UpdateRole"));

roles.CreateChildPermission(PermissionNames.Pages_Frame_Roles_Delete, L("DeleteRole"));

#endregion

}

}

在設置完畢后,需要將該類集成到Core層/XXXCoreModule當前模塊中,才能使得該部分權限設置生效。

//配置權限管理

Configuration.Authorization.Providers.Add<SurroundAuthorizationProvider>();

作為業務的入口,菜單是較為直觀的體現方式,現在可以,為菜單分配權限了,擁有權限的人才能看的到菜單,同時後台方法中也要有權限判定,菜單僅作為前端入口上的控制,權限判定作為後端的控制。在MVC層的Startup/XXXNavigationProvider.cs中完成菜單的配置工作,可以配置多級菜單,每個菜單可以配置相應的權限,在生成菜單判定時,如果父級菜單權限不足,則直接會跳過子級菜單的判定。

new MenuItemDefinition(//基礎支撐

PageNames.FrameManage,

L(PageNames.FrameManage),

icon: "",

requiredPermissionName: PermissionNames.Pages_Frame

).AddItem(

new MenuItemDefinition(//組織機構

PageNames.OrganizationUnits,

L(PageNames.OrganizationUnits),

url: "/OrganizationUnits",

icon: "",

requiredPermissionName: PermissionNames.Pages_Frame_OrganizationUnits

)

).AddItem(

new MenuItemDefinition(//用戶管理

PageNames.Users,

L(PageNames.Users),

url: "/Users",

icon: "",

requiredPermissionName: PermissionNames.Pages_Frame_Users

)

).AddItem(

new MenuItemDefinition(//角色管理

PageNames.Roles,

L(PageNames.Roles),

url: "/Roles",

icon: "",

requiredPermissionName: PermissionNames.Pages_Frame_Roles

)

).AddItem(

new MenuItemDefinition(//系統設置

PageNames.HostSettings,

L(PageNames.HostSettings),

url: "/HostSettings",

icon: "",

requiredPermissionName: PermissionNames.Pages_Frame_HostSettings

)

)

在前端頁面上,對於按鈕級別的控制也通過權限判定,Abp提供了判定方法,利用Razor語法進行按鈕控制

@if (await PermissionChecker.IsGrantedAsync(PermissionNames.Pages_Core_DataDictionary_Create))

{

<button class="layui-btn layuiadmin-btn-dataDictionary" data-type="addDataDictionary">添加類型</button>

}

在後端方法上,通常我喜歡直接在應用服務中的方法上做權限判定(當然也可以前移到MVC層,但是這樣一來,針對於WebApi形式的Host層,又得多加一次判定了),利用AbpAuthorize特性,判定該方法需要哪幾個權限才能訪問,而在mvc的控制器上做訪問認證。

[AbpAuthorize(PermissionNames.Pages_Core_DataDictionary_Create)]

private async Task CreateDataDictionaryAsync(CreateOrUpdateDataDictionaryInput input)

{

}

2、角色與權限

在Abp中,角色信息存儲在abprole表中,角色與權限間的關聯存儲在abppermission這張表中,一個角色有多個權限,如果某個角色的權限被去掉了,這張表中的相關記錄將由abp負責刪除,我們只需要完成掌控哪些權限是這個角色有的就行。Abp中已經完成了角色的所有操作,但是前端部分採用的是bootstrap弄的,將其改造一波,成為layui風格。

在創建角色中,主要是將選中的權限掛鈎到具體的某個角色上,該部分代碼沿用abp中自帶的角色權限處理方法。

private async Task CreateRole(CreateOrUpdateRoleInput input)

{

var role = ObjectMapper.Map<Role>(input.Role);

role.SetNormalizedName();

CheckErrors(await _roleManager.CreateAsync(role));

var grantedPermissions = PermissionManager

.GetAllPermissions()

.Where(p => input.PermissionNames.Contains(p.Name))

.ToList();

await _roleManager.SetGrantedPermissionsAsync(role, grantedPermissions);

}

指定角色Id,租戶Id及之前聲明的權限名稱,在abppermission中可查看到具體角色權限。

3、用戶與角色

一個用戶可以承擔多個角色,履行不同角色的義務,作為一個業務系統最基本的單元,abp中提供了這些概念並在Module Zero模塊中已經完成了對用戶的一系列操作,用戶信息存儲在AbpUsers表中,用戶直接關聯的角色保存在AbpUserRoles表中,abp中MVC版本採用的是bootstrap風格,因此,用layui風格完成一次替換,並且,改動一些頁面布局。

Abp版本中,由於是土耳其大佬所開發的習慣,針對於姓和名做了拆分,因此對於我們的使用要做一次處理,我這先簡單處理了一下,並且在業務系統中,郵箱時有時無,因此也需要進行考慮。

[AbpAuthorize(PermissionNames.Pages_Frame_Users_Create)]

private async Task CreateUser(CreateOrUpdateUserInput input)

{

var user = ObjectMapper.Map<User>(input.User);

user.TenantId = AbpSession.TenantId;

user.IsEmailConfirmed = true;

user.Name = "Name";

user.Surname = "Surname";

//user.EmailAddress = string.Empty;

await UserManager.InitializeOptionsAsync(AbpSession.TenantId);

foreach (var validator in _passwordValidators)

{

CheckErrors(await validator.ValidateAsync(UserManager, user, AppConsts.DefaultPassword));

}

user.Password = _passwordHasher.HashPassword(user, AppConsts.DefaultPassword);

await _userManager.InitializeOptionsAsync(AbpSession.TenantId);

CheckErrors(await _userManager.CreateAsync(user, AppConsts.DefaultPassword));

if (input.AssignedRoleNames != null)

{

CheckErrors(await _userManager.SetRoles(user, input.AssignedRoleNames));

}

if (input.OrganizationUnitIds != null)

{

await _userManager.SetOrganizationUnitsAsync(user, input.OrganizationUnitIds);

}

CurrentUnitOfWork.SaveChanges();

}

此處對用戶個人單獨的權限沒有去做處理,依照Abp的文檔有那麼一句話,大多數應用程序中,基於角色的已經足夠使用了,如果想聲明特定權限給用戶,那麼針對於用戶本身的角色權限則被覆蓋。

至此,修改整合用戶、角色和權限加入到系統中初步完成了,至於一些更為豐富的功能,待逐步加入中,車子再好,司機也得睡覺。

倉庫地址:

2019-11-17,望技術有成后能回來看見自己的腳步

本站聲明:網站內容來源於博客園,如有侵權,請聯繫我們,我們將及時處理

【其他文章推薦】

※想知道網站建置、網站改版該如何進行嗎?將由專業工程師為您規劃客製化網頁設計及後台網頁設計

※不管是台北網頁設計公司、台中網頁設計公司,全省皆有專員為您服務

※Google地圖已可更新顯示潭子電動車充電站設置地點!!

※帶您來看台北網站建置,台北網頁設計,各種案例分享